沒有 bug 的入侵!KelpDAO 遭北韓駭客攻擊,2.92 億美元怎麼飛了?

#774

嗨,我是區塊勢的作者許明恩。目前你是【免費讀者】。區塊勢有別於其他媒體。這裡沒有廣告,服務的是你。傳統媒體靠廣告賺錢,在乎的是流量,不是讀者;區塊勢採付費訂閱,在乎的是讀者,而不是流量。

每週出刊 3 則新內容,不靠聳動標題搶眼球,靠紮實內容累積信任。讓你每次打開文章,都能看見新鮮有趣的故事,讀到值得思考的觀點。如果你也希望這樣的內容長久存在,歡迎付費訂閱。共同撐起這份不靠廣告、專注內容、尊重讀者的媒體。

💡 本週新內容

🤝 合作夥伴:HafH

最近 HafH 推出《瘋旅季》活動,4/1 到 4/30 期間透過邀請碼加入的新會員,付費完成後就能抽首晚住宿回饋金,最低 20%、最高 100%。對我來說,HafH 從來不是要取代既有的訂房網站,而是多一個彈性更高、能降低風險的選擇 —— 尤其適合那種「還沒決定哪天出發、但想先把預算鎖住」的旅行。如果你最近本來就在規劃旅行,可以用我的邀請碼【BXXVHK】註冊,順便把這次的回饋金拿走。

沒有 bug 的入侵!KelpDAO 遭北韓駭客攻擊,2.92 億美元怎麼飛了?

2026 年 4 月,去中心化金融(DeFi)可說是慘遭血洗。

北韓駭客國家隊拉薩路集團(Lazarus Group)在三週內接連對兩項 DeFi 應用發動攻擊 —— 4 月 1 日 Drift Protocol 損失 2.85 億美元,4 月 19 日 KelpDAO 損失 2.92 億美元。光是這兩起竊案,就佔了 2026 全年 DeFi 遭駭損失的 77%。

聽到這種事件,一般人的直覺反應是:又有哪位工程師寫錯程式碼或點到釣魚連結了吧?

錯了。Drift Protocol、KelpDAO 的智慧合約程式碼都沒有漏洞,卻還是被北韓駭客攻破。他們是怎麼跑進來的?這正是北韓最擅長的攻擊手法,也是整起事件最讓人不寒而慄的地方:即便你完全沒犯錯,資產還是會不翼而飛。

這篇文章我帶大家重回 4 月 19 日當天,完整還原事發經過。

鏈上監視器

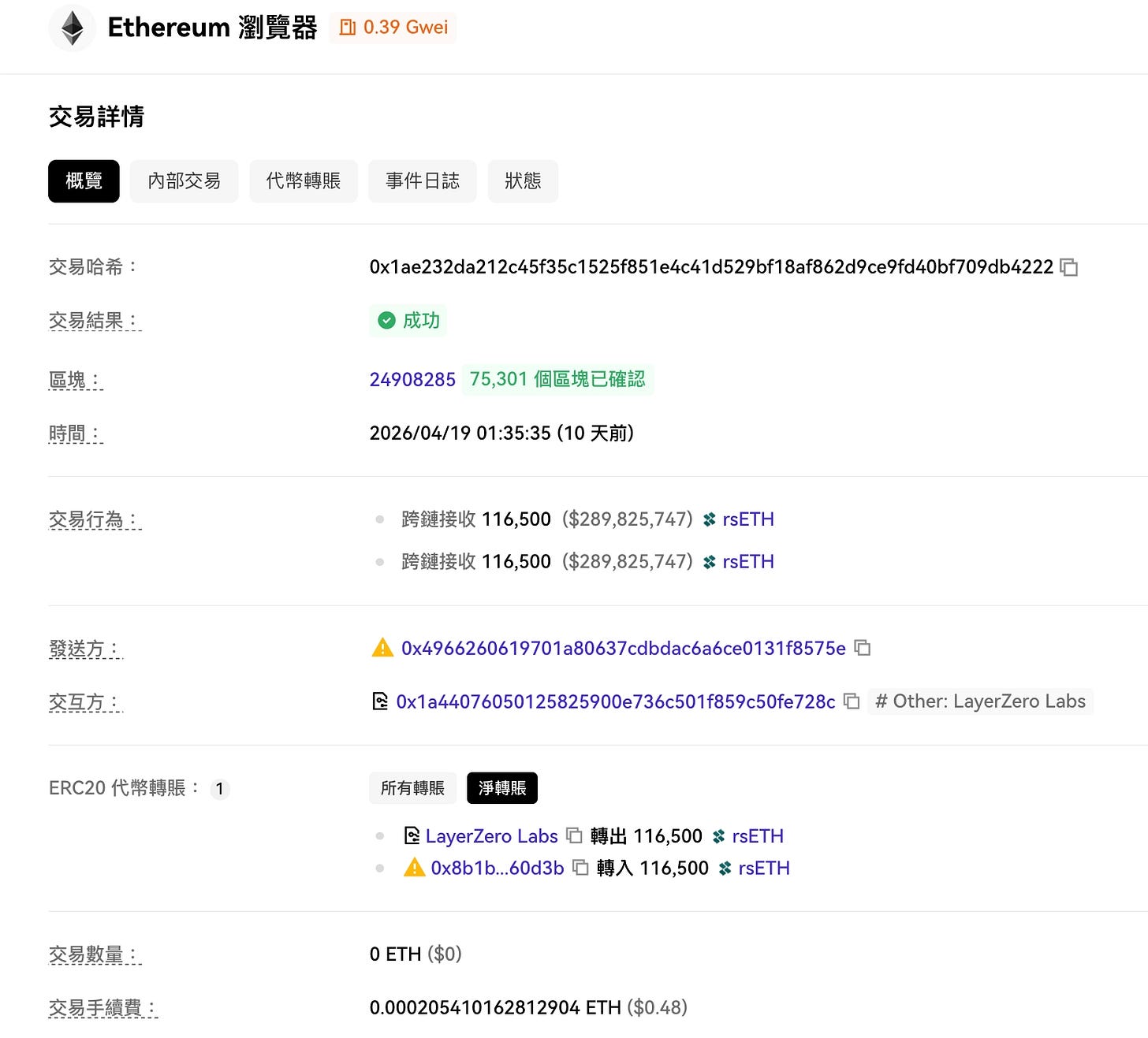

台灣時間 2026 年 4 月 19 日週日凌晨 1 點 30 分,多數人都已熟睡,鏈上卻出現一筆大額轉帳記錄。有人透過跨鏈橋 LayerZero 轉出價值約 2.9 億美元、共 116,500 顆 rsETH 代幣。

rsETH 是一種質押憑證,可以向 KelpDAO 贖回當初質押的 ETH,或是拿去借貸平台當成抵押品借款。類似的交易天天都在發生,只是這筆金額特別大,格外引人矚目:一口氣領出 2.9 億美元要做什麼?是要賣掉嗎?

不到 2 分鐘,這筆錢開始被分批提領到 7 個不同的新地址。看到這裡,鏈上偵探心裡有底,只要再確認一件事就能知道是不是駭客攻擊 —— 這個人的 gas fee 是從哪裡來的?

錢包轉帳就像寄信要貼郵票一樣,需要 ETH 當成 gas fee。一般使用者的資金來源多半是中心化交易所的熱錢包,但駭客會使用混幣器 Tornado Cash 轉入小額 ETH 當成初始資金,製造金流斷點。這筆 2.9 億美元的轉帳前後只花 0.5 美元 gas fee,而源頭正是 Tornado Cash1。

凌晨 2 點 52 分,鏈上偵探 ZachXBT 率先發聲,標註了 6 組可疑錢包,並註明「資金來自 Tornado Cash」。人們雖警覺到大事不妙,但第一時間資訊太少,就連 ZachXBT 也沒辦法確定誰才是受害者。

一小時後,KelpDAO 發出公告,承認遭到駭客入侵。但他們可不是「剛睡醒」,而是剛跟駭客交手完。

時間回到凌晨 2 點 21 分,KelpDAO 注意到自家金流異常,立刻按下緊急暫停鍵 pauseAll,凍結所有 rsETH 相關智慧合約。停機後 5 分鐘,駭客發動第二波攻擊,這次想要提領 4 萬顆 rsETH(約 9,500 萬美元)。所幸合約已經全數凍結,駭客送出的交易被駁回。

KelpDAO 成功守住將近 1 億美元的資產,是不幸中的大幸。但大家都在問,駭客究竟是怎麼跑進來的?

狗屎變黃金

事後多家鏈上分析公司展開調查,把矛頭指向北韓駭客國家隊拉薩路集團旗下的組織 TraderTraitor,也就是在 2025 年 2 月從 Bybit 偷走 14.6 億美元的同一夥人再度犯案。

讓人意外的是,TraderTraitor 這次掌握的東西乍看之下根本沒什麼價值 —— 兩組 RPC 節點的權限。這兩台電腦既不存錢、也沒有特殊功能,唯一用途就是如實回傳鏈上最新資料。誰料到了駭客手上,兩台不起眼的電腦搖身一變,成了打開 2.9 億美元金庫的鑰匙。

使用過加密貨幣錢包的人一定都用過 RPC 節點。它就像是錢包的鏈上感測器,負責去區塊鏈上查詢最新的錢包餘額、交易紀錄,再把資料顯示給使用者。每條區塊鏈的 RPC 節點選擇眾多,使用者也可以自行架設。駭客掌握其中兩組 RPC 節點,說真的,實在沒什麼影響力。

關鍵在於,駭客悄悄盯上的這兩組 RPC 節點「身分特殊」。它們不僅提供外部查詢,也是跨鏈橋 LayerZero 用來掌握鏈上動態的感測器。如果能讓跨鏈橋看到假的鏈上資訊,就有機會撈到一大筆錢。

過去幾年跨鏈橋駭客事件頻傳,早已防守森嚴。LayerZero 掌握鏈上動態,當然不只仰賴兩組 RPC 節點,而是同時參考眾多 RPC 節點的資訊,再進行交叉比對。一旦有任何一組節點回報的資料與其他節點不一致,跨鏈橋就不會作動。

因此,想對跨鏈橋下手,還必須讓其它的 RPC 節點「閉嘴」。駭客還掌握了 LayerZero 的 RPC 節點清單。雖然無法直接對所有節點動手腳,但駭客決定對它們發動 DDoS 攻擊2 —— 客服電話只有 10 條線路,卻同時湧入 100 人撥號,系統沒有壞,只是暫時打不進去而已。駭客以同樣方法塞爆 RPC 節點,當其他節點應接不暇,LayerZero 就只能靠那兩台已經被駭客控制的節點查詢鏈上資料。

即便如此,跨鏈橋還是沒那麼容易被攻破。過去幾年,大家見識到駭客如何利用區塊鏈雙邊的資訊落差偽造訊息、竊走資產。身為跨鏈橋龍頭的 LayerZero 特別設計了「驗證者」(Decentralized Verifier Networks),擔任守門人角色。

說穿了就是交叉比對。每位驗證者都得用自己管理的一票 RPC 節點去源頭查證,互相比對之後才能放行。連小朋友都知道交叉比對至少要 2 位以上驗證者才有意義,偏偏 rsETH 這項資產的跨鏈設定只有一位驗證者把關:LayerZero 自己。這讓防線形同虛設。

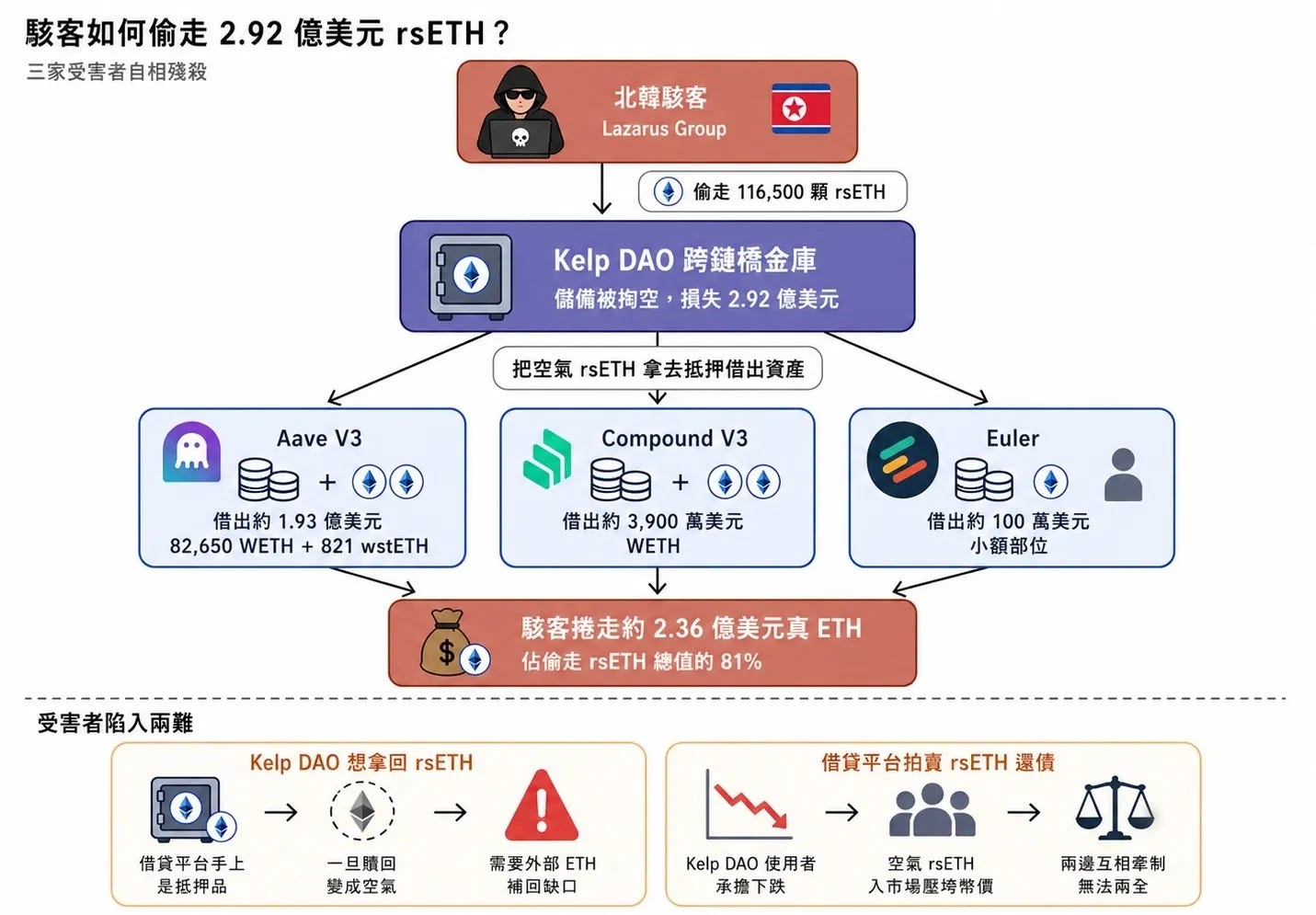

這下北韓駭客終於找到機會,把狗屎變黃金。4 月 19 日凌晨 1 點 30 分左右,駭客先發動 DDoS 攻擊塞爆其他 RPC 節點,跨鏈資訊查詢的重擔自動轉向另外兩台還「安然無恙」的節點。接著,駭客送出一筆偽造交易,稱已經從 Unichain 銷毀 116,500 顆 rsETH,要跨鏈轉移到以太坊主網。

兩台被掌控的魁儡節點當然說:「沒問題」,並通知以太坊主網鑄造出 116,500 顆 rsETH 給駭客。價值 2.92 億美元的 rsETH 在幾秒鐘內被轉走。此時駭客並沒有直接拿去交易所變現,而是轉頭存入借貸平台 Aave、Compound 當抵押品,借出價值超過 2 億美元的 ETH 後逃之夭夭。

這行爲的惡劣程度等同無差別攻擊,也讓事件受害人數瞬間暴增。駭客拿偷來的 rsETH 去借錢,被駭客捲走的 ETH 全都是存款人放在借貸平台裡賺利息的本金。如果 KelpDAO 想拿回被偷的 rsETH,借貸平台手上的抵押品就會瞬間變成空氣;如果借貸平台堅持拍賣那些 rsETH 償還呆帳,KelpDAO 使用者就得認賠。兩邊都是受害者,駭客卻讓他們自相殘殺。

沒有 bug 的入侵

資安專家事後檢視,KelpDAO、LayerZero、Aave 跟 Compound 的程式碼都沒有漏洞。但也正是因為它們都表現得「太好」,才讓駭客能順利一步接一步,把價值 2.9 億美元的資產捲走。

這讓 DeFi 市值最大、最受使用者信賴,也做過最多資安審計的借貸平台 Aave 首度陷入危機。事件發生之前,Aave 做夢也沒想到,兩台遠在天邊的 RPC 節點被入侵,竟能對自己造成這麼大的損失。

那兩台 RPC 節點是否安全,遠遠超出 Aave 的守備範圍。花錢做合約審計就像花錢做消防安檢,但再完整的例行檢查,也無法防止路上一輛卡車突然朝你衝過來。使用者眼見把錢存在 DeFi 最安全的堡壘也會出事,這市場還有誰能信任?防不勝防,就是整起事件讓人最沮喪的地方。

有人認為 DeFi 已經玩完了,我倒沒這麼絕望。這只是證明,用來事前預防的合約審計已經不足以抵禦駭客。人們必須轉變觀念,打造 DeFi 的「防禦縱深」(Defense in Depth)。該思考的不是怎樣才能不被攻擊,而是一旦遭到入侵,該如何將損害降到最低。

除了事前佈局,防禦縱深更仰賴事發當下的統一指揮鏈。傳統金融業的系統性防線,讓銀行倒了也能由金管會接手、央行提供流動性,其他銀行還會配合政府要求合併承接資產。

目前 DeFi 沒有對應的角色。每家協議都想把自己練得更強,卻缺乏跨協議的事前協調與緊急救援機制。駭客專挑縫隙下手,誰又能隨時注意到方方面面?

這才是北韓駭客過去幾年盡情肆虐的真正原因。只要 DeFi 防禦縱深一天沒建立,北韓駭客就有下一筆生意可以做。許多人以為 AI 可以減少程式碼漏洞、讓 DeFi 更安全。但事實證明 DeFi 的漏洞不在程式碼,而是人與人之間的互不協作。